Il problema non è la complessità. È la prevedibilità.

La maggior parte delle aziende pensa di essere al sicuro perché:

usa maiuscole, numeri e simboli

obbliga il cambio password ogni X mesi

ha una “password policy” documentata

Poi vai a vedere… e trovi:

NomeAzienda2026!Password!01Admin123!

Il problema non è che sono corte.

Il problema è che sono prevedibili.

Esempio reale

Azienda: Rossi Srl

Password tipiche:

Rossi2026!Rossi12345Rossi!admin

Sembrano complesse.

In realtà sono tra le prime cose che un attaccante prova.

Perché oggi gli attacchi non sono brute force puro.

Sono combinazioni di:

dizionari reali

pattern comuni

dati pubblici (nome azienda, dominio, utenti)

Quanto tempo serve davvero per bucare una password?

Caso 1 — password corta (8 caratteri)

Rossi2026!

Tempo stimato: → pochi secondi / minuti

Perché:

contiene nome azienda

contiene anno

pattern super comune

Caso 2 — password più lunga (10–12 caratteri)

RossiPass2026!

Tempo stimato: → da minuti a qualche ora

È più lunga, ma: → resta prevedibile

Caso 3 — password casuale

T7$kP9!xQ2@z

Tempo stimato: → anni (teoricamente)

Problema: → nessuno la ricorda davvero

→ viene salvata male

Il punto chiave

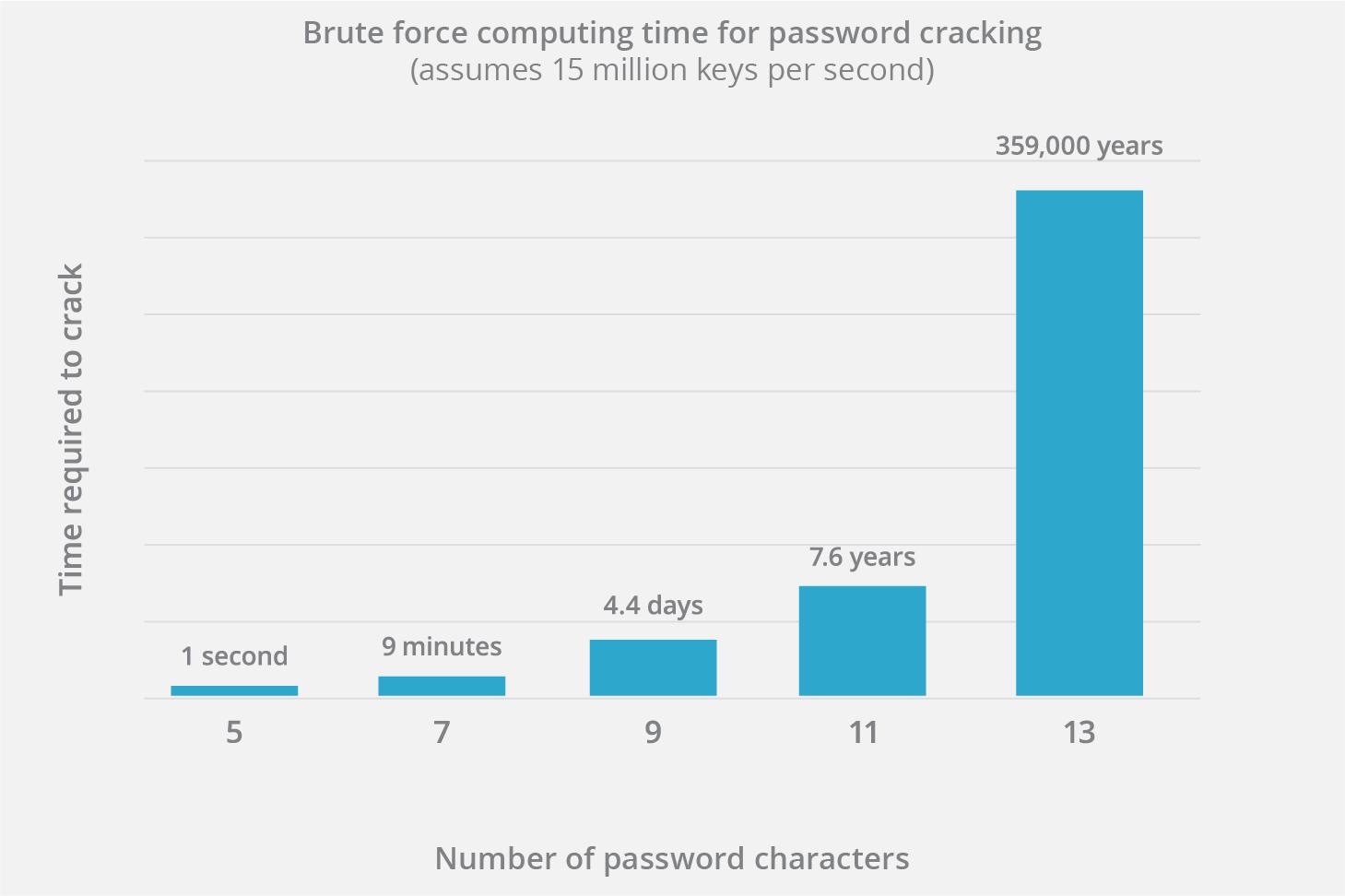

Il tempo di brute force cresce in modo esponenziale.

Ma solo se la password è casuale.

Se segue pattern comuni: → il tempo reale crolla

→ anche da anni a pochi secondi

Aumentare la lunghezza di una password non migliora la sicurezza in modo lineare.

La crescita è esponenziale.

Significa che:

passare da 8 a 10 caratteri cambia poco

passare da 10 a 14 cambia completamente il gioco

Ma c’è un problema.

Questo vale solo se la password è casuale.

Se contiene pattern prevedibili (nome azienda, anno, parole comuni), quel grafico non vale più.

Cos’è l’entropia (spiegata senza formule)

L’entropia è un modo per stimare quanto è difficile indovinare una password.

Più è alta, più combinazioni possibili esistono.

Esempio:

password123→ bassa entropia (facile da indovinare)T7$kP9!xQ2@z→ alta entropia (molte combinazioni possibili)

Il problema?

L’entropia funziona bene solo sulla carta.

Nella realtà, gli attaccanti non provano tutte le combinazioni: provano prima quelle più probabili.

Ed è lì che le password “umane” falliscono.

Brute force vs dictionary attack

Quando si parla di “tempo per bucare una password”, spesso si immagina il brute force:

→ provare tutte le combinazioni possibili

È il caso peggiore… ma anche il meno realistico.

Nella pratica, gli attacchi funzionano così:

dizionari di password reali (milioni di leak)

combinazioni comuni (NomeAzienda + anno + simbolo)

pattern prevedibili (admin, 123, qwerty)

E solo alla fine: 4. brute force

Esempio concreto:

Password123!

brute force → anni

dictionary attack → pochi secondi

Questo è il motivo per cui molte password “sembrano sicure” ma non lo sono.

La soluzione reale: passphrase

Esempio:

cane-verde-corre-veloce-2026

Vantaggi:

lunga → difficile da brute-forzare

leggibile → facile da ricordare

non basata su pattern aziendali

Se fatta bene: → resiste sia a brute force che a dictionary attack

Errori comuni nelle aziende

Questi li trovi praticamente sempre:

nome azienda nella password

anno corrente

nome reparto (

admin,it,hr)pattern tipo

!,123riutilizzo password

Tradotto:

un attaccante non deve “indovinare”

deve solo provare le combinazioni più ovvie

Testa le tue password (strumento reale)

Ho creato un tool che analizza le password in modo più realistico rispetto ai classici “weak/strong”.

Cosa fa:

calcola la robustezza reale

tiene conto del contesto (nome azienda, dominio, ecc.)

verifica se la password è già comparsa in data breach pubblici

Perché i test online spesso sbagliano

Molti tool calcolano solo l’entropia.

Quindi ti dicono che una password è “forte” anche quando è facilmente indovinabile.

Il tool che trovi qui sotto fa qualcosa di diverso:

analizza pattern reali

considera il contesto (es. nome azienda)

simula attacchi realistici

👉 Verifica la sicurezza delle tue password

⚠️ Nota: non inserire password reali in strumenti non affidabili.

Esempio tecnico (semplificato)

Questo è un esempio base in Python per stimare l’entropia:

import math

def password_entropy(password):

charset = 0

if any(c.islower() for c in password):

charset += 26

if any(c.isupper() for c in password):

charset += 26

if any(c.isdigit() for c in password):

charset += 10

if any(not c.isalnum() for c in password):

charset += 32

return len(password) * math.log2(charset)

⚠️ Questo modello NON considera pattern reali. Ed è proprio lì che le password aziendali falliscono.

Come deve essere una password policy seria

Una policy fatta bene NON è:

“minimo 8 caratteri + simbolo”

Deve includere: • lunghezza minima ≥ 12–14 caratteri • divieto di usare nome azienda / utenti • utilizzo di passphrase • MFA obbligatoria • uso di password manager • niente cambio forzato periodico senza motivo

Conclusione

La sicurezza non sta nei simboli.

Sta nel ridurre la prevedibilità.

E oggi, la maggior parte delle password aziendali è tutto tranne che imprevedibile.

Vuoi capire quanto è messa male la tua azienda?

Posso fare un check rapido della password policy e darti: • livello di rischio reale • errori critici • miglioramenti immediati